Come funziona il furto d’identità digitale nel workplace ibrido

Nel 2022, in Italia 3,6 milioni di persone hanno lavorato, almeno in parte, da remoto. Conquistato dalla maggiore flessibilità e dal più facile equilibrio tra vita privata e lavoro, un quarto dei lavoratori vorrebbe continuare a svolgere la propria attività al di fuori dei locali aziendali almeno tre giorni alla settimana. Eppure, la maggior parte delle aziende non è ancora attrezzata per affrontare le sfide legate alla sicurezza informatica nel workplace ibrido.

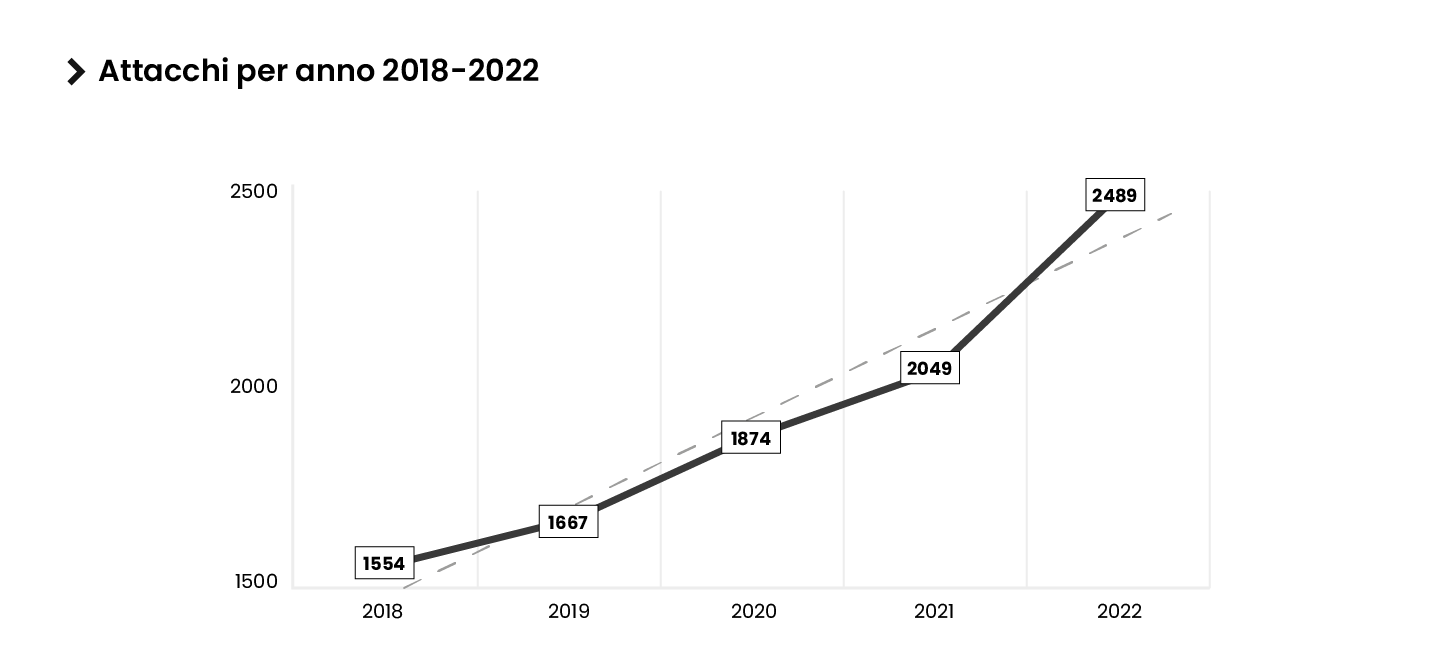

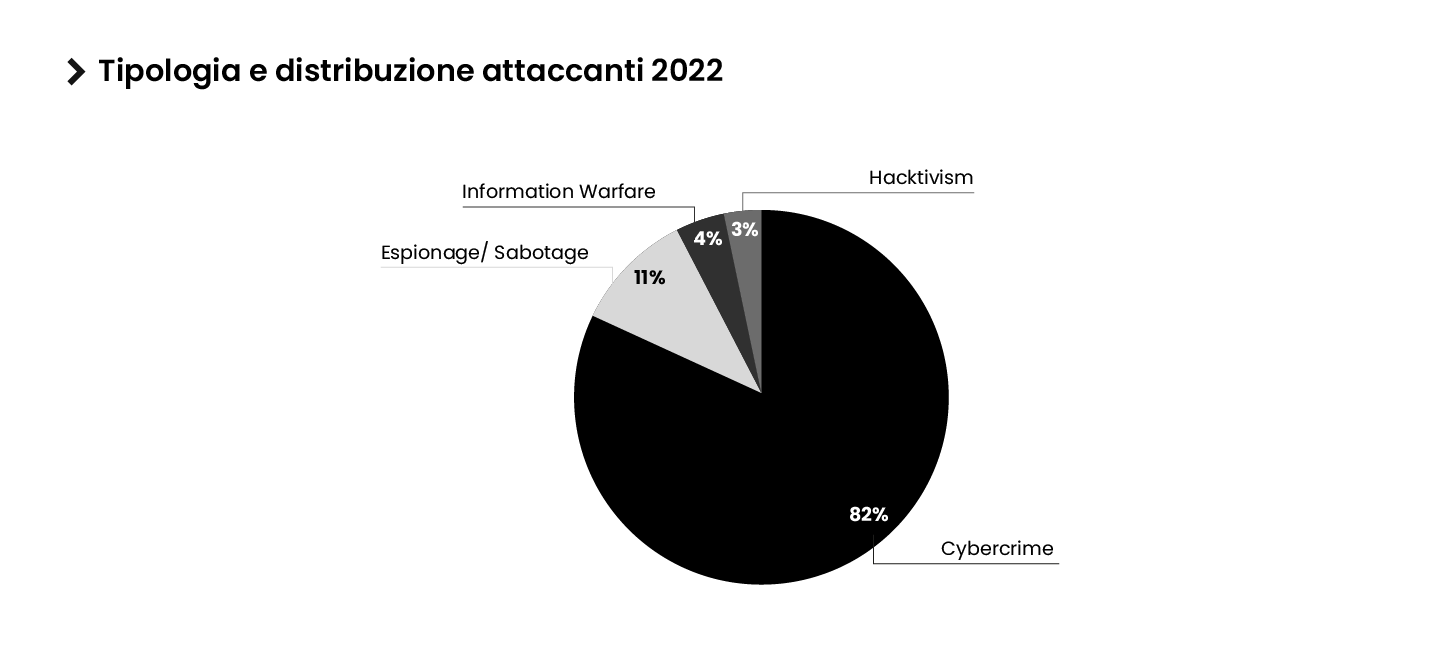

L’ultimo rapporto del Clusit sulla sicurezza in Italia certifica che nel 2022 sono aumentati in misura significativa gli attacchi che comportano una potenziale perdita di dati per gli utenti. Oltre al PBX hacking, che utilizza le reti telefoniche private, le principali frodi si sono concretizzate in sottoscrizioni con furto di identità. L’identity theft o furto d’identità digitale è una violazione sempre più comune. Si realizza quando un criminale informatico accede illegalmente e senza autorizzazione alle informazioni personali di una persona.

Il numero di denunce di frodi e violazioni contro le persone e le imprese è aumentato tantissimo negli ultimi anni, tanto che oggi, secondo una ricerca di Changes Unipol elaborata da Ipsos, il furto di identità è percepito come il rischio più grave nella navigazione web dal 58% degli italiani. Il ricorso massiccio a strumenti basati su tecnologie cloud e l’uso sempre più frequente di dispositivi mobili, impiegati per restare in contatto con il team di lavoro anche a distanza, stanno mettendo in serio pericolo la trasmissione e la gestione dei dati, personali e aziendali.

Fonte: Rapporto Clusit sulla sicurezza ICT in Italia

Come si realizza il reato di furto d’identità digitale

Negli anni, i cyber criminali hanno messo a punto una vasta serie di tecniche per impadronirsi dell’identità digitale dei propri obiettivi. Il metodo più diffuso resta il phishing: l’attaccante si serve di false email e messaggi online, che simulano comunicazioni ufficiali, per indurre l’utente a inserire informazioni riservate. In modo simile, tramite altre tecniche di social engineering è possibile scovare i dati personali reperibili su Internet o intercettarli mentre la vittima sta navigando in rete.

Fonte: Rapporto Clusit sulla sicurezza ICT in Italia

Con la diffusione del lavoro ibrido, sono aumentate anche le vie d’accesso ai sistemi aziendali. Alcuni criminali informatici utilizzano malware e altri virus per impadronirsi delle password degli utenti e usare le loro credenziali per entrare nella rete aziendale. E non è raro che le compromissioni passino direttamente attraverso i dispositivi personali in uso ai dipendenti (BYOD, bring your own device) o mediante caselle di posta e app di messaggistica che sfuggono all’occhio dell’IT (sShadow IT).

Qualunque sia la porta d’ingresso utilizzata, il furto d’identità digitale resta un reato. Per l’ordinamento italiano si tratta di una forma di frode: il criminale informatico che si impossessa delle informazioni personali di un utente finge infatti di essere un’altra persona e trae vantaggi economici a suo discapito. Il furto d’identità digitale viene perciò tutelato attraverso due ipotesi di reato previste dal codice penale, la sostituzione di persona (art. 494) e la frode informatica (art. 640 ter).

Fonte: Rapporto Clusit sulla sicurezza ICT in Italia

Come difendersi dal furto d’identità digitale

Cosa fare, dunque, per difendersi dal furto d’identità digitale? Se la sottrazione dei dati è già avvenuta, occorre avvisare le autorità competenti e denunciare l’accaduto. Per evitare di incorrere in violazioni di questo tipo, che possono mettere a rischio la propria sicurezza e quella dell’organizzazione in cui si lavora, è bene adottare una serie di accorgimenti e best practice di sicurezza e dotarsi di soluzioni utili a evitare la sottrazione di dati.

La prima regola aurea riguarda le password: cambiare periodicamente le credenziali d’accesso a servizi di posta elettronica, account online, profili social, aiuta a tenere al sicuro i propri dati. Allo stesso modo è fondamentale aggiornare sempre i dispositivi utilizzati, così come i software, gli antivirus e le applicazioni in modo da installare le nuove patch di sicurezza e risolvere eventuali vulnerabilità. Soprattutto quando si lavora fuori dall’ufficio, è importante utilizzare solo reti wi-fi sicure e collegarsi da device che rispettino gli stessi requisiti applicati alle tecnologie aziendali.

Aumentare la consapevolezza delle persone che lavorano da remoto è il primo passo per rafforzare la sicurezza dell’organizzazione. Per fermare le minacce informatiche occorre però anche dotarsi dei sistemi giusti per rilevarle e bloccarle prima che si trasformino in furti d’identità. Le moderne piattaforme di sicurezza che utilizzano algoritmi di Intelligenza Artificiale sono in grado di rilevare le minacce, individuare i piani d’attacco e bloccare gli attacchi prima che possano andare a segno.