Quotazione Cyberoo, il titolo vola. Il segreto è la security as a service

A differenza di altri settori tecnologici, quello della cyber security non è normalmente caratterizzato da “effetti bolla” legati a fenomeni speculativi. Quando un titolo cresce, significa che il mercato ha fiducia nel modello di business dell’azienda. Nel caso di Cyberoo, che ha quasi raddoppiato il valore delle sue azioni nel giro di 10 mesi, il modello si chiama security as a service.

Security as a service, non è solo una questione economica

Il modello, nella sostanza, prevede una forma di esternalizzazione (parziale o totale) nella gestione degli strumenti di protezione dai cyber attacchi e, in quest’ottica, si pone come uno strumento ideale per ottimizzare i costi nella gestione della cyber security: costi certi, nessuna richiesta di grandi investimenti nel breve periodo, maggiore flessibilità nella gestione delle risorse.

A determinare il successo della formula security as a service, però, non è solo l’aspetto economico e finanziario. L’interesse delle aziende per una security erogata come servizio affonda le sue radici in diversi fattori concomitanti, che sono emersi con prepotenza nel corso dell’ultimo anno. In sintesi, la security as a service consente di risolvere un dilemma di fronte al quale si sono trovate all’improvviso migliaia di aziende in tutto il mondo.

Una priorità per tutti

A cambiare, in primo luogo, è lo stesso concetto di sicurezza informatica che deve fare i conti con un mutato scenario a livello di infrastrutture IT. Il prepotente processo di digitalizzazione che ha interessato tutti i settori produttivi e dei servizi, ha infatti messo al centro dell’attenzione il tema della cyber security anche in quei settori in cui prima era (colpevolmente) trascurato. Oggi qualsiasi azienda, indipendentemente dall’ambito in cui opera, dipende per il suo business dall’integrità dei servizi IT. Amministrazione, marketing, sistema di pagamenti e gestione del personale sono tutte attività altamente digitalizzate. Un blocco dei sistemi si traduce, in pratica, nel conseguente blocco di qualsiasi attività aziendale.

Il cambiamento, però, non ha solo una dimensione quantitativa. A modificarsi profondamente, infatti, sono anche le stesse infrastrutture IT utilizzate dalle aziende. L’adozione di piattaforme cloud e il sempre più massiccio ricorso al lavoro in remoto (avviato dalla pandemia di Covid 19 ma destinato a sedimentarsi come modalità “normale” nello svolgimento delle attività lavorative) hanno ridisegnato il concetto di perimetro aziendale, estendendone i confini e aumentandone la complessità.

La nuova prospettiva della security

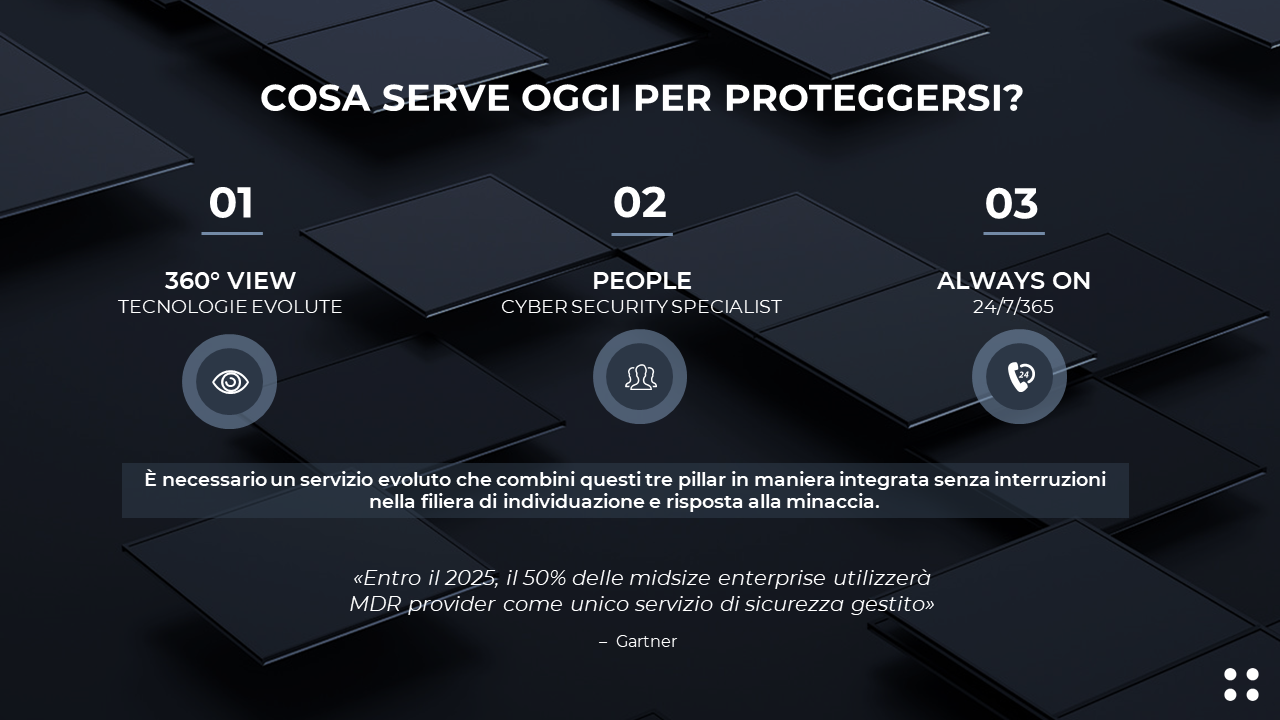

Il nuovo scenario, in cui il concetto di “perimetro” si è dissolto ed è stato sostituito da una rete estremamente ampia, composta da lavoro in mobilità, risorse IT usufruite con la formula del “software as a service”, cambiano radicalmente le strategie di cyber security. Abbandonata l’idea di difendere dagli attacchi esterni un’area chiaramente delimitata, i responsabili della sicurezza informatica hanno sviluppato un nuovo approccio ispirato alla logica della detection and response. La sua declinazione, nella pratica, prevede l’implementazione di sistemi di monitoraggio che siano in grado di rilevare e analizzare qualsiasi evento di sicurezza in tempo reale, con l’obiettivo di individuare eventuali anomalie e indizi di un attacco in corso.

Un cambio di strategia dettato anche dal mutato modus operandi dei pirati informatici, che sempre più spesso utilizzano per i loro attacchi strumenti di amministrazione e di hacking che non rientrano nella classica categoria di “malware” e che, come tali, possono più facilmente sfuggire al controllo degli strumenti di sicurezza tradizionali.

Il fattore umano nella nuova cyber security

Questo tipo di attività richiede, da una parte l’adozione di strumenti specifici di Detection & Response, che possono avere approcci tradizionali e reattivi, come endpoint detection and response - EDR, network traffic analysis - NTA e security information and event management - SIEM; oppure sistemi con un approccio proattivo come XDR - eXtended Detection & Response, che offrono visibilità sui dati attraverso reti, cloud ed endpoint, applicando analisi e automazione per affrontare le minacce sempre più sofisticate di oggi.

Dall'altra la predisposizione di un’infrastruttura di cyber security per la quale sono necessarie risorse e competenze estremamente specializzate. Qualcosa che, sul mercato, è oggi ancora difficile da reperire, vista la cronica scarsità di professionisti specializzati nel settore.

Non solo: sotto il profilo degli investimenti, l’implementazione di un SOC (Security Operation Center) dedicato alla gestione della sicurezza informatica impone sforzi che molte imprese di piccole e medie dimensioni non possono sopportare. Insomma: un sistema efficace di sicurezza informatica, nel panorama attuale, richiede la predisposizione di un’infrastruttura che non tutti si possono permettere, né a livello di una sua implementazione, né a livello di un suo mantenimento.

Tutti i vantaggi della security as a service

In questo quadro, il concetto di security as a service, la formula adottata da Cyberoo e che convinto gli investitori, rappresenta il classico “uovo di Colombo”. L’esternalizzazione della gestione della cyber security consente, infatti, alle attività produttive di avere a disposizione strumenti avanzati, risorse adeguatamente formate e tutte le professionalità richieste per mettere in campo un sistema di protezione delle infrastrutture IT realmente efficace.

Il ricorso alla formula di erogazione dei servizi di sicurezza da parte di un soggetto specializzato, infine, garantisce una maggiore efficacia dello stesso servizio. Nella nuova declinazione della cyber security, infatti, tra i fattori determinanti al contrasto degli attacchi cyber spiccano elementi come l’uso di strumenti di intelligenza artificiale e il ricorso alla threat intelligence (la raccolta di informazioni riguardanti le minacce in circolazione – ndr) che, da un punto di vista dell’efficacia, sono fortemente condizionati dalla quantità di dati a disposizione.

In altre parole, affidarsi a chi può contare su un maggior numero di “sensori” e, di conseguenza, una maggiore quantità di informazioni, permette di usufruire di un servizio più efficiente.